Il protocollo Kerberos e le sue implementazioni

26 Luglio 2020BLURtooth la vulnerabilità che consente di “bucare” le comunicazioni Bluetooth – CVE-2020-15802

16 Settembre 2020

Intel Vs Amd

In questi anni abbiamo assistito alla lotta tra i due giganti per il predominio del mercato dei processori,

Amd qualche anno fa ha diviso le proprie forze acquistando Ati un altro colosso specializzato nella produzione di schede video.

In questo modo si è messa nella posizione di combattere questa guerra commerciale da sola contro 2 colossi, ovvero Intel e Nvidia.

L’uscita commerciale di questo ultimo periodo ha portato alla luce i processori Ryzen mettendo a segno a un colpo importante contro Intel,

ma le cose stanno cambiando infatti Intel da Dicembre commercializzera i processori di 11 esima generazione

che sulla carta assesteranno un colpo durissimo ad Amd.

Ma vediamone le caratteristiche:

Il primo pensiero al termine della presentazione della nuova piattaforma Intel Tiger Lake è andato a tutti quei milioni di notebook che oggi sono sugli scaffali dei negozi

e a quelle persone che in questi giorni stanno decidendo di comprare un notebook, per la scuola o per il lavoro.

Ci troviamo nel “back to school” più importante degli ultimi anni: molte famiglie hanno capito che, nel mezzo delle incertezze sul ritorno in classe, un computer in casa non può più mancare.

C’è poi il lavoro, molto smart, c’è la necessità di avere più di un computer in ogni famiglia, il notebook, per farla breve, è tra i prodotti più acquistati di settembre.

E proprio a settembre Intel ha deciso di svelare la piattaforma che andrà ad equipaggiare tra qualche mese, diciamo a Natale,

tutti i computer portatili, spaziando dagli ultra portatili senza ventole, quelli che pesano poco meno di 1 Kg,

ai computer classici che studenti e famiglie comprano per avere un ottimo bilanciamento tra lavoro, produttività e gioco.

Di colpo tutto quello che esiste oggi è già vecchio, perché questo passaggio dalla decima alla undicesima generazione è molto più radicale dei due precedenti.

Insieme a Intel, che ha annunciato Tiger Lake, è arrivato l’annuncio di circa 50 diversi laptop che equipaggeranno i nuovi processori, anche se parlare di processori, è ormai davvero riduttivo.

In un mondo, quello della tecnologia, guidato ormai da tanto marketing e da tanti numeri da leggere “bene”, l’annuncio di Intel esce un po’ dagli schemi. Intel è stata un po’ in difficoltà nell’ultimo periodo,

ha patito il ritorno alla grande di AMD, ha avuto ritardi sui processi produttivi ed è anche rimasta a corto di stock su alcuni processori di decima generazione: Tiger Lake è la piattaforma della rinascita.

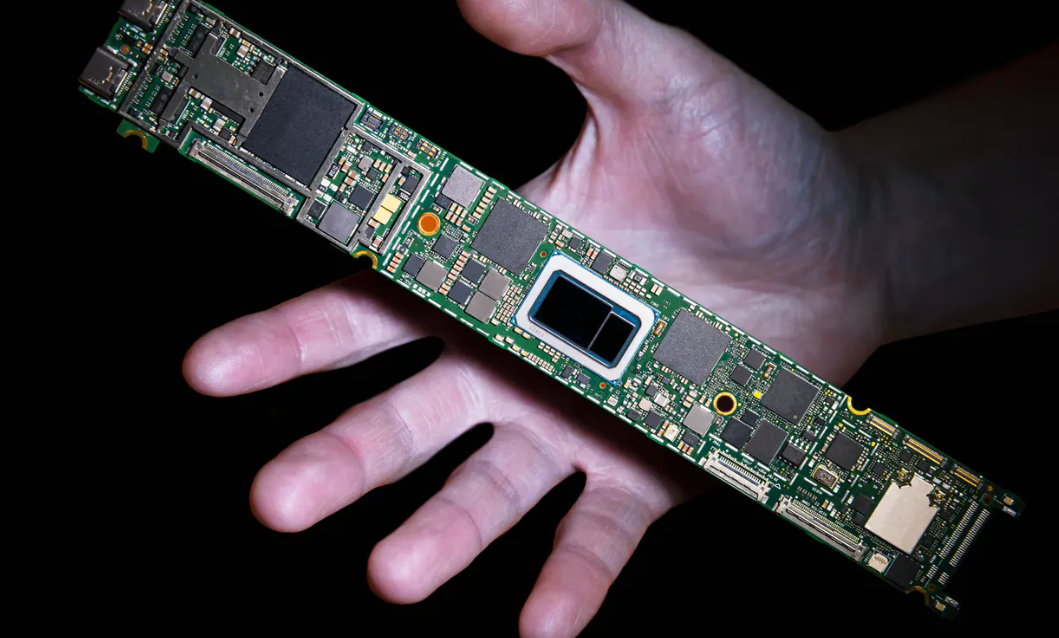

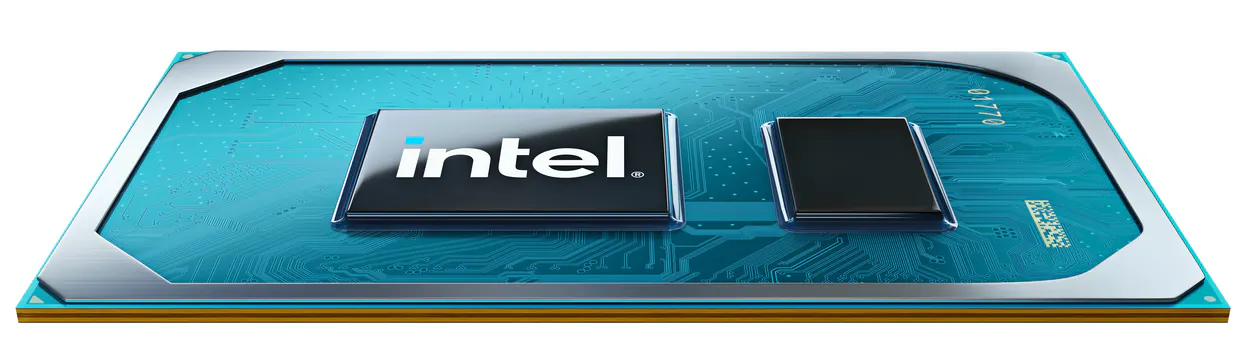

Questa è la scheda di un computer con piattaforma Tiger Lake: incredibilmente potente e incredibilmente compatto

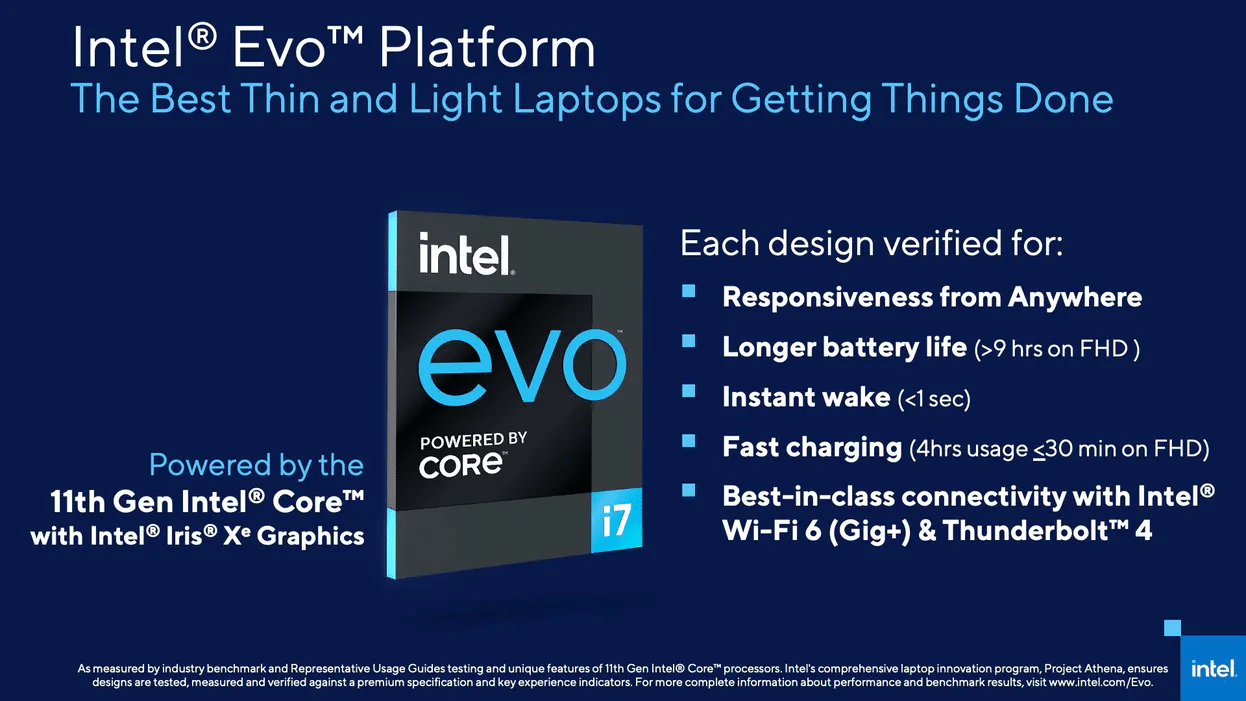

Per trasmettere quanto è importante Intel Tiger Lake e la piattaforma EVO, nata sopra Project Athena per certificare i notebook che rispettano determinate specifiche,

Intel ha anche cambiato logo.

Lo ha fatto poche volte nella sua storia, e ogni volta che lo ha fatto ha lasciato un segno.

Il nuovo logo di Intel, molto più moderno

In questo lungo articolo vogliamo raccontarvi un po’ tutto quello che abbiamo scoperto,

imparato e studiato di Tiger Lake e dei nuovi processori, inserendo anche alcuni confronti con la concorrenza e la precedente generazione.

Come sempre, bene puntualizzarlo, questi confronti sono stati fatti da Intel e riteniamo giusto condividerli, in attesa di confronti reali “super partes”.

Va detto però che storicamente non è mai successo che i dati forniti in fase di presentazione non fossero poi veritieri.

Andiamo con ordine, partendo prima da quella che è l’esperienza per passare, successivamente, a qualche dettaglio più tecnico.

Cosa sono EVO e Tiger Lake

Nell’acquisto di un notebook è ormai più importante l’esperienza globale della potenza pura dei processori:

si può avere il processore più veloce del mondo.

Una batteria piccola che si scarica subito e una connessione lenta inficiano l’esperienza d’uso .

Intel aveva lanciato Athena, un programma dove verificava che i notebook rispondessero a determinati requisiti. Evo è figlio di Athena:

i design dei vari produttori che verranno certificati Intel Evo avranno una serie di caratteristiche garantite,

Un notebook per essere EVO dovrà avere a bordo un processore Intel di 11esima generazione,

quindi un processore Tiger Lake con grafica Intel Iris Xe e quello che questo processore porta in dote,

come ad esempio Thunderbolt 4 / USB 4 e la connettività Wi-fi 6.

Dovrà esserci una autenticazione biometrica di sicurezza, 8 GB di RAM minimo e 256 GB di storage SSD.

Intel certifica anche l’esperienza: l’accensione del sistema dallo stand by dovrà avvenire in meno di un secondo

e la durata della batteria in condizioni di utilizzo reali e con un display Full HD dovrà essere superiore alle 9 ore.

La ricarica rapida, tramite porta USB 4.0, dovrà garantire 4 ore di utilizzo vere con meno di 30 minuti di ricarica.

Intel ha già annunciato che oltre 20 modelli di computer, in diverse configurazioni, saranno certificati Evo.

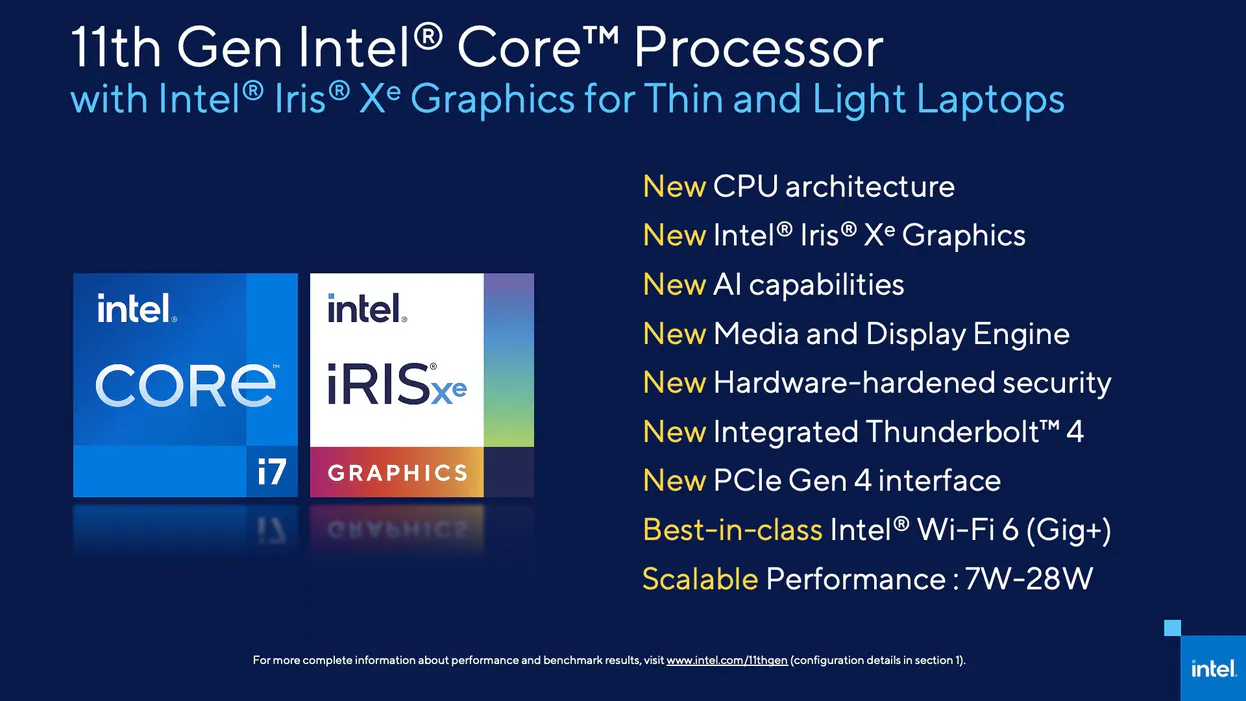

Alla base di tutto c’è il processore annunciato questa sera, la 11esima generazione di processori Intel, nome in codice Tiger Lake.

Parliamo di processore, ma in realtà è bene parlare di SoC (System on Chip) un po’ come si fa oggi con gli smartphone:

la piattaforma è molto di più di una semplice CPU. La cpu, intesa come unione dei “core” computazionali,

occupa ormai una porzione molto piccola di questo chip rettangolare prodotto a 10 nanometri.

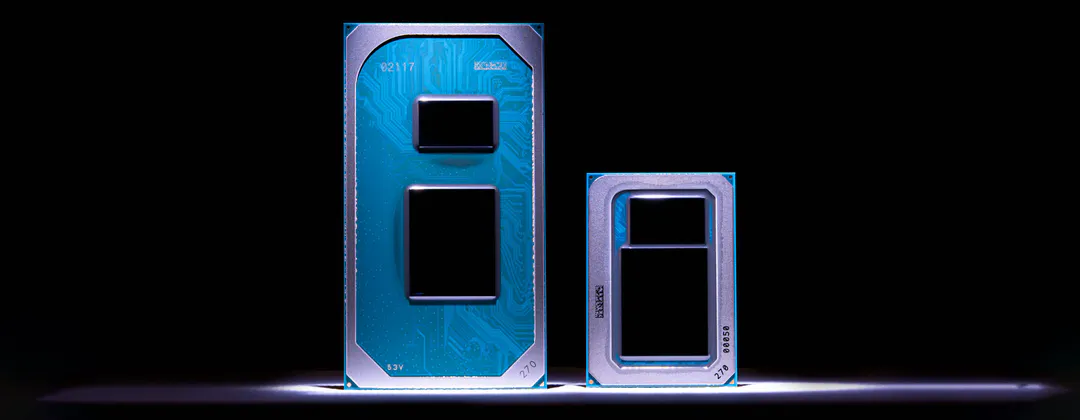

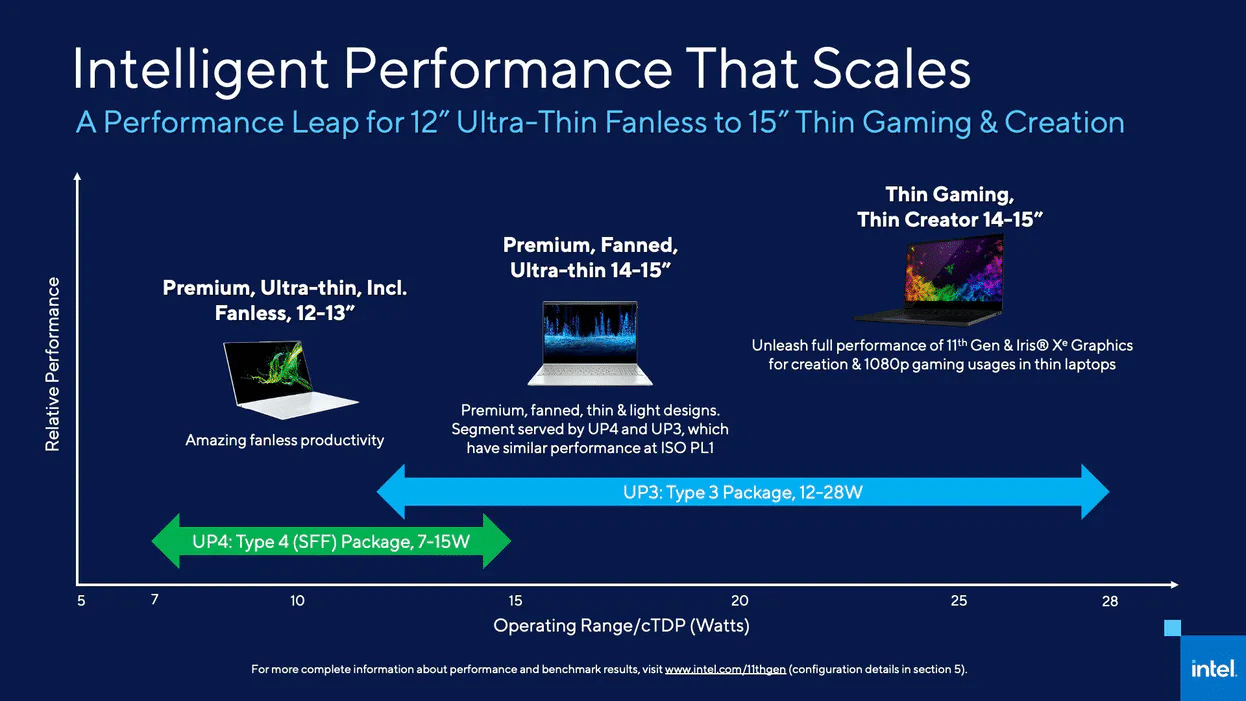

Destinati a sistemi Windows e ChromeOS, Intel ha pensato Tiger Lake come una piattaforma scalabile che garantisce ampia flessibilità ai partners: due tipi di pacchetto

e 9 configurazioni per passare dai processori da 7 watt destinati a soluzioni super leggere senza ventole e arrivare ai design con 28 watt di TDP,

non proprio macchine per content creator ma portatili leggeri con buonissime doti in campo di produzione video, musica e gaming.

Con due soli tipi di processore, in diverse configurazioni, Intel soddisfa le esigenze dei partner che vogliono produrre computer senza ventole

super leggeri o computer più versatili con grande schermo, adatti al gaming e al fotoritocco.

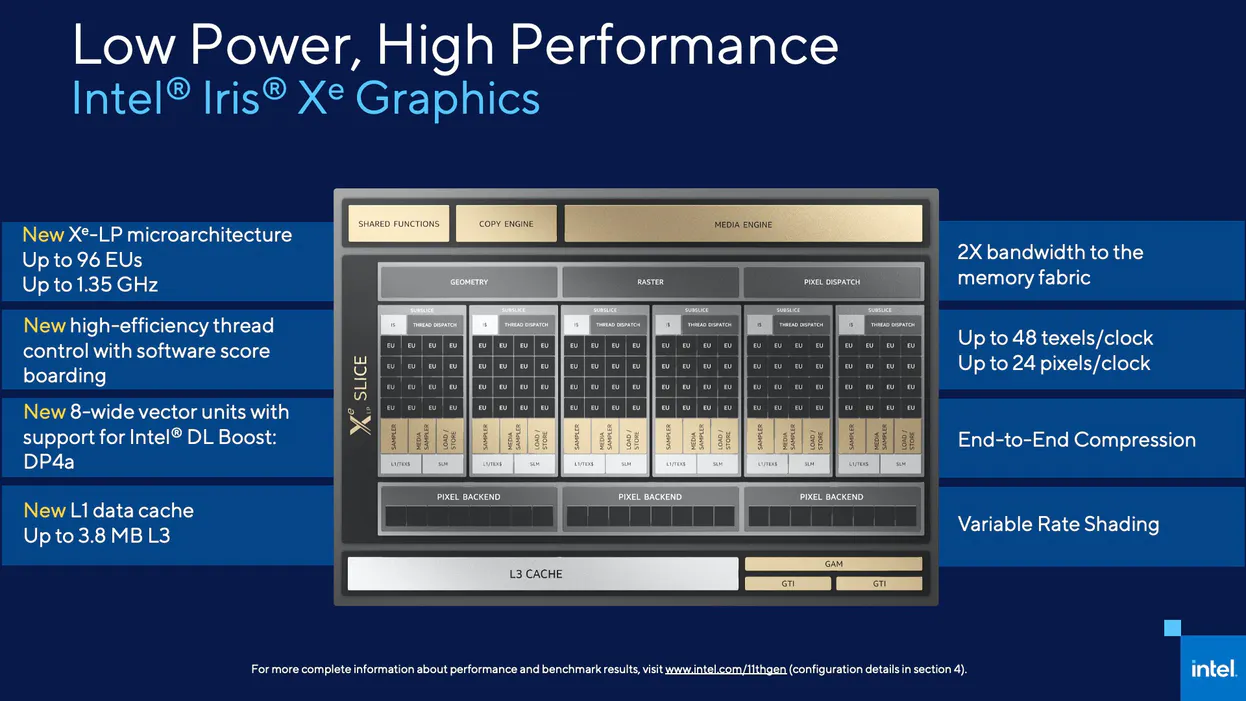

Intel ha fatto un grosso salto a 360°: migliorano i core della CPU ma migliora anche la parte grafica: la Iris Pro soffriva un po’ la concorrenza,

la nuova Intel Iris Xe ha prestazioni decisamente superiori e non solo colma un gap ma stabilisce un nuovo benchmark da battere in ambito portatile.

Intel parla prestazioni migliori del 20% rispetto alla concorrenza, ma forse non è tanto il caso di soffermarsi su quelle che sono le prestazioni pure

quanto più su quello che un SoC completo come questo può offrire.

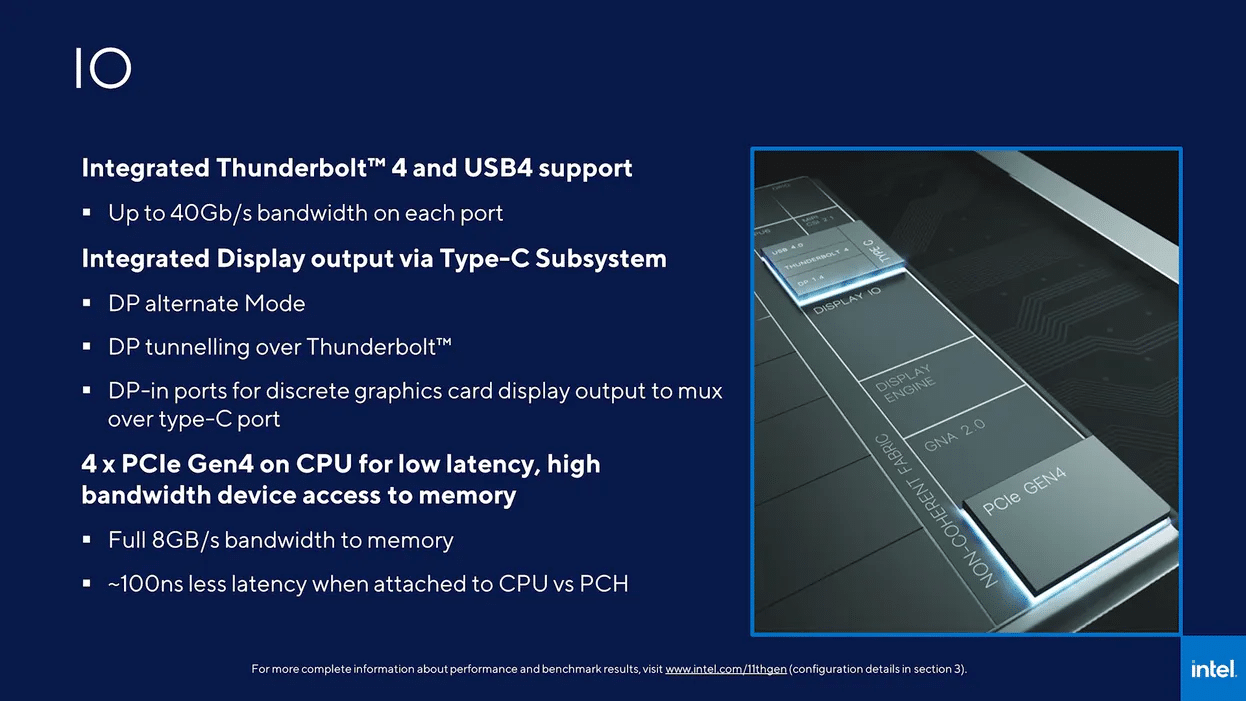

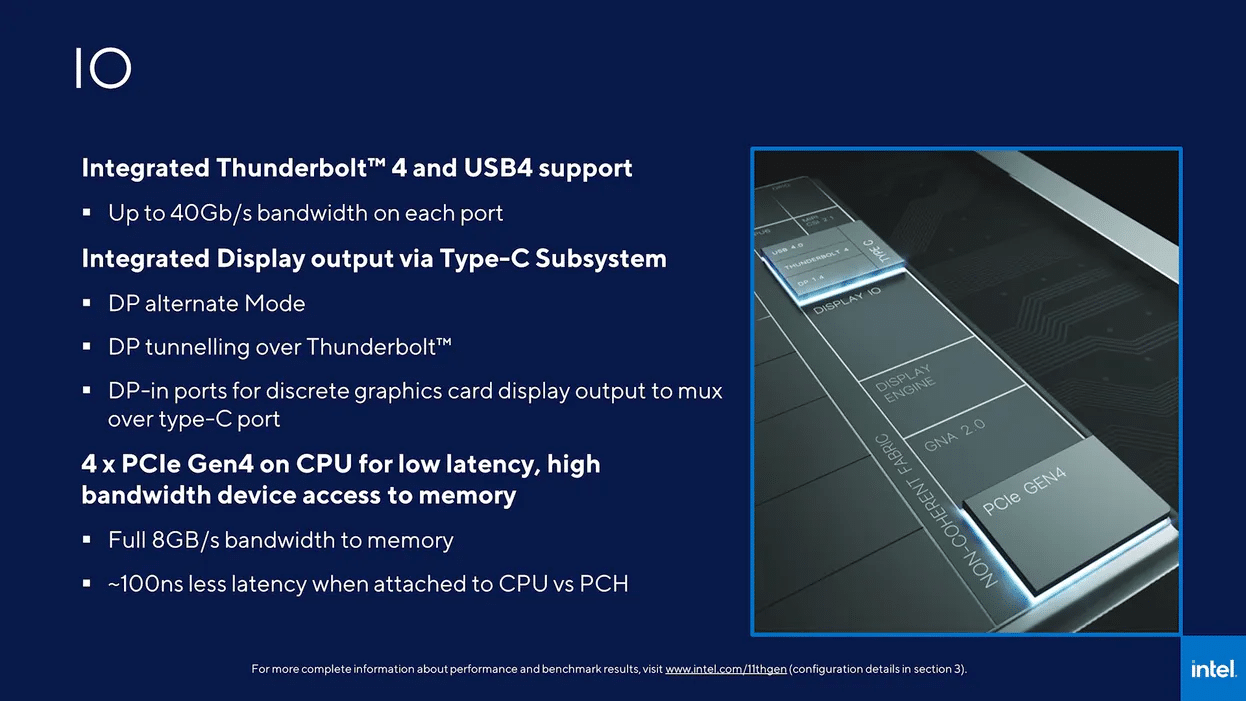

Thunderbolt 4, e Tiger Lake è la prima piattaforma ad integrarlo ora che è diventato open, è un qualcosa di indispensabile per chi lavora in ambito pro e in mobilità:

una sola porta del laptop può connettersi con una velocità di 40 Gb/s a dischi RAID esterni, garantendo il trasferimento di un numero enorme di dati in pochi secondi.

Intel ha aggiunto anche il Wi-fi 6, la nuova generazione di reti wireless pensata per i luoghi affollati, dove c’è densità di traffico: la stabilità, spesso, è più importante della velocità.

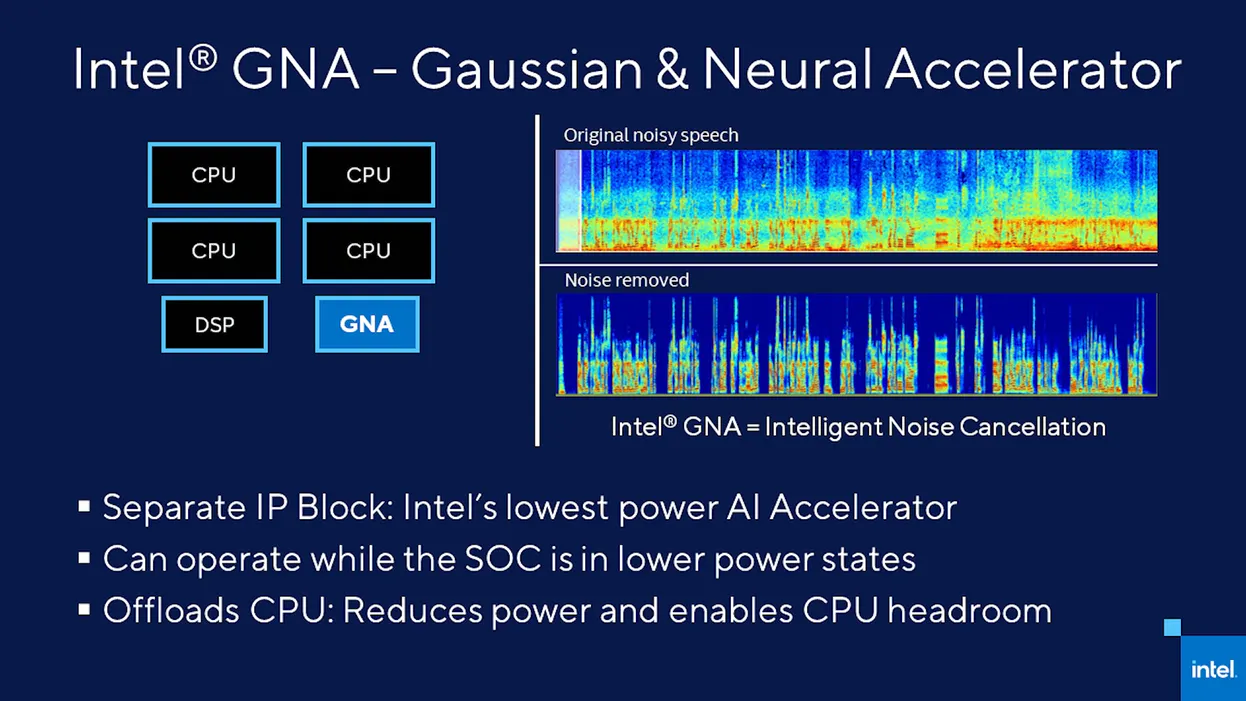

Imparando la lezione da quanto fatto da Apple con il chip T2 e da Qualcomm con gli Snapdragon, Intel ha alleggerito CPU e GPU di tantissime operazioni

destinandole ora a piccoli blocchi computazionali all’interno del processore stesso: l’Intel Gaussian and Neural Accelerator 2.0 (Intel GNA)

è un modulo che accelera alcuni processi di intelligenza artificiale legati all’audio, come ad esempio la riduzione del rumore di fondo durante le videochiamate con la webcam.

La riduzione del rumore di fondo durante le chiamate viene fatta dal processore neurale Intel GNA

Il nuovo engine grafico supporta display HDR fino a 8K e quattro display HDR 4K in contemporanea, e tutto questo su un notebook che pesa poco più di 1 Kg.

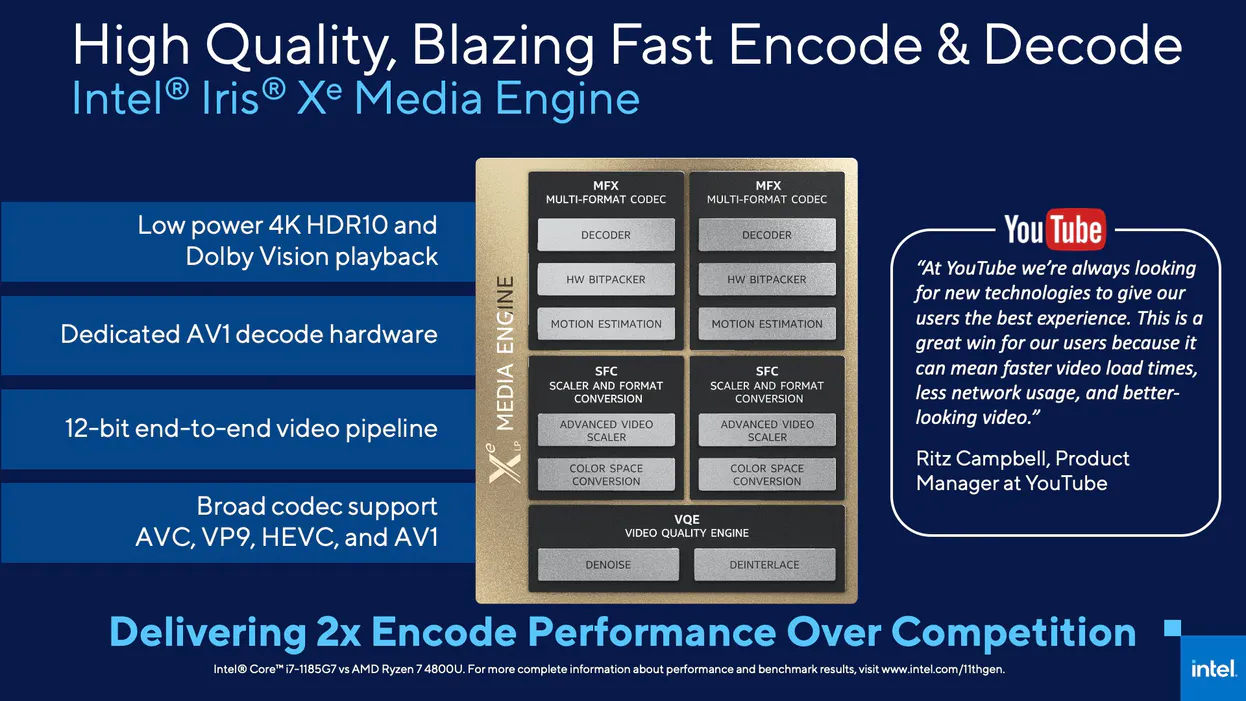

Non solo: Tiger Lake è il primo processore al mondo ad avere, oltre alla decodifica e alla codifica AV1 hardware, anche il Dolby Vision integrato in hardware.

Guardare un video HDR Dolby Vision su un notebook con Tiger Lake assicura un risparmio del 20% di batteria grazie proprio al processore Dolby integrato.

Tutte cose, queste, che oggi mancano nei processori attualmente sui notebook, sia che si tratti di Intel sia che si tratti della concorrenza;

il punto forse più importante è la svolta data sia in ambito grafico sia in ambito AI.

Intel si è resa conto che oggi i software che fanno uso del machine learning sono sempre di più, si pensi ad esempio al ritaglio intelligente di Adobe Photoshop,

all’auto franino di Premiere e all’upscaling fotografico di altri software di fotoritocco.

Tutti processi che venivano gestiti in parte dalla cpu, e che oggi possono contare su un componente dedicato:

Tiger Lake ha all’interno il primo set di istruzioni per l’inferenza per reti neurali e il primo con supporto nativo per dati INT,

e questo offre prestazioni di 5 volte superiori quando si svolgono determinati calcoli in determinati programmi.

Il machine learning si sta diffondendo a macchia d’olio nei software per computer, da quelli per le videoconferenze (sfondo sfuocato, riduzione dei rumori)

a quelli per la fotografia e il video fino ad arrivare ai giochi. E Intel, fino ad oggi, non aveva un processore adeguato a supportare certe richieste in modo veloce.

Tiger Lake, 2 tipi di processori per 9 modelli

L’intera piattaforma, 9 modelli di processore, è costruita attorno a due tipologie diverse di SoC: il processo di produzione non porta mai alla realizzazione di processori perfetti.

I processori hanno difetti, alcuni meno gravi altri più gravi che portano l’azienda a disattivare dei core

e a vendere quindi quei processori come modelli meno potenti. Ottimizzazione e produzione, si chiama “binning”.

Le due tipologie in questo caso sono divise in processori UP4, con un TDP variabile da 7 a 15 watt e processori UP3, con TDP variabile da 12 a 28 watt.

Come sempre sta ai singoli produttori decidere come gestire il processore nell’intervallo fornito da Intel, calcolando il sistema di dissipazione e cercando di ottenere il perfetto bilanciamento tra consumo e prestazioni.

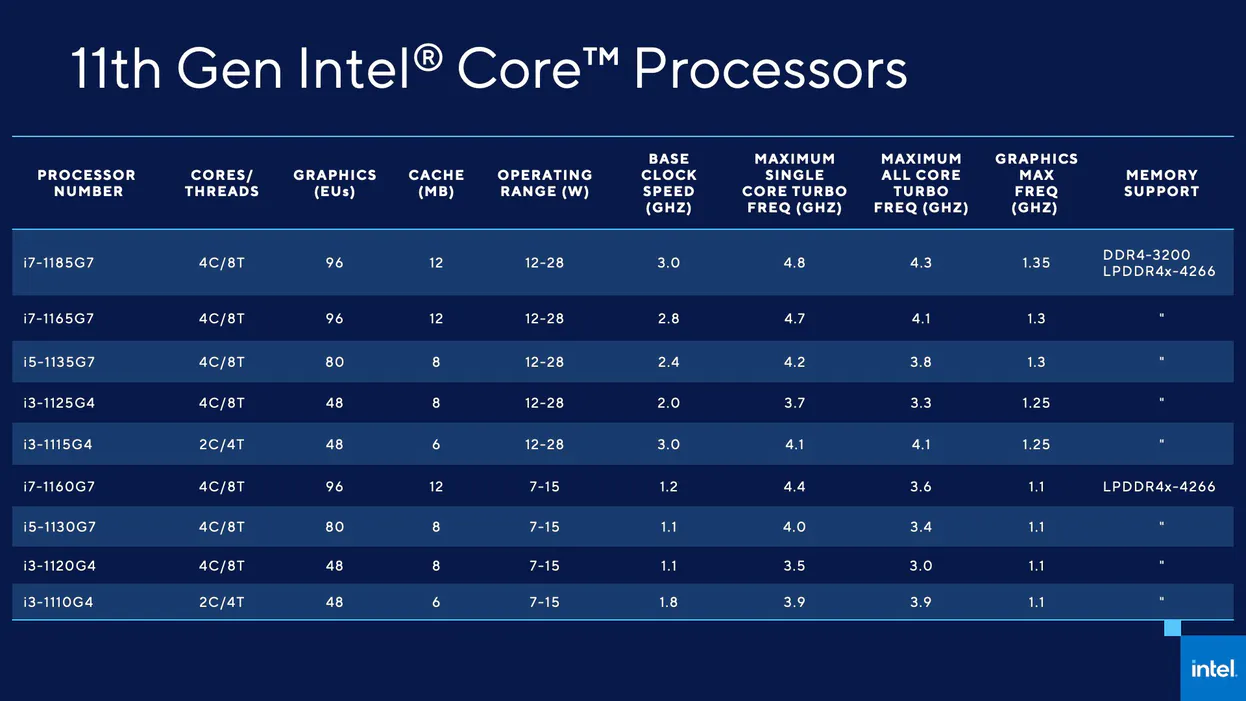

Le famiglie le vediamo nella slide qui sotto: ci sono due modelli a 2 core e 7 modelli quadcore.

Qualcuno, considerando la concorrenza (AMD – Ryzen – Renoir) potrebbe fermarsi giustamente davanti al numero dei core, siamo ancora a quattro,

ma come sempre si deve valutare l’insieme: avere più core offre sicuramente dei vantaggi su determinati tipi di applicazioni ma la scelta di Intel è stata quella di risparmiare lo spazio

destinato a core aggiuntivi sul die per inserire unità computazionali specifiche. Più sotto mostriamo qualche benchmark fornito da Intel.

Sale anche la frequenza massima di clock raggiunta: sul modello con TDP da 12 a 28 watt si arriva, con un solo core in modalità turbo, a 4.8 Ghz, e si scende a 4.3 con tutti i core in funzione.

La differenza tra i vari modelli, oltre che dalla frequenza di clock, è data anche dalla cache (12 MB solo sui core i7) e soprattutto dalla configurazione della scheda grafica.

La sigla ufficiale del processore è i7-1185G7 dove i7 è il modello, 11 si riferisce alla generazione e G7 al tipo di grafica integrata.

La grossa novità infatti sono le 96 execution unit della GPU, ma solo i processori contrassegnati dal suffisso G7 ne avranno 96.

Anzi, giusto per rendere le cose più complicate alcuni Core i7 G7 hanno 96 EU mentre i Core i5 ne hanno 80 ma sono ugualmente contrassegnati come G7.

Intel ha contrassegnato invece con G4 i processori con una GPU dotata di sole 48 execution unit grafiche,e questi processori non avranno le stesse prestazioni come grafica integrata

dei modelli superiori nonostante la sigla della GPU sia la stessa.

Come sempre non è facile destreggiarsi tra le sigle, lo schema sopra aiuta a capire come Intel ha assortito la scelta per i partner che dovranno poi scegliere quali modelli mettere nei loro laptop.

Com’è costruito un SoC Tiger Lake: 10 nanometri contro i 7 nanometri di AMD

Negli ultimi mesi va molto di moda parlare di nanometri e architetture: il ban di Trump verso Huawei ha raccontato a molte persone quel lato un po’ “nerd” dell’elettronica,

fatta di processori, fotolitografia e miliardi di transistor.

AMD, il principale concorrente di Intel, sfruttando al meglio il processo produttivo a 7 nanometri di TSMC, l’azienda di Taiwan che produce per lei i processori, ha sfornato negli ultimi anni dei signori processori.

Più scendono i nanometri, più cresce il numero di transistor che si possono mettere nello stesso spazio e quindi aumentano anche le prestazioni, oltre all’efficienza energetica.

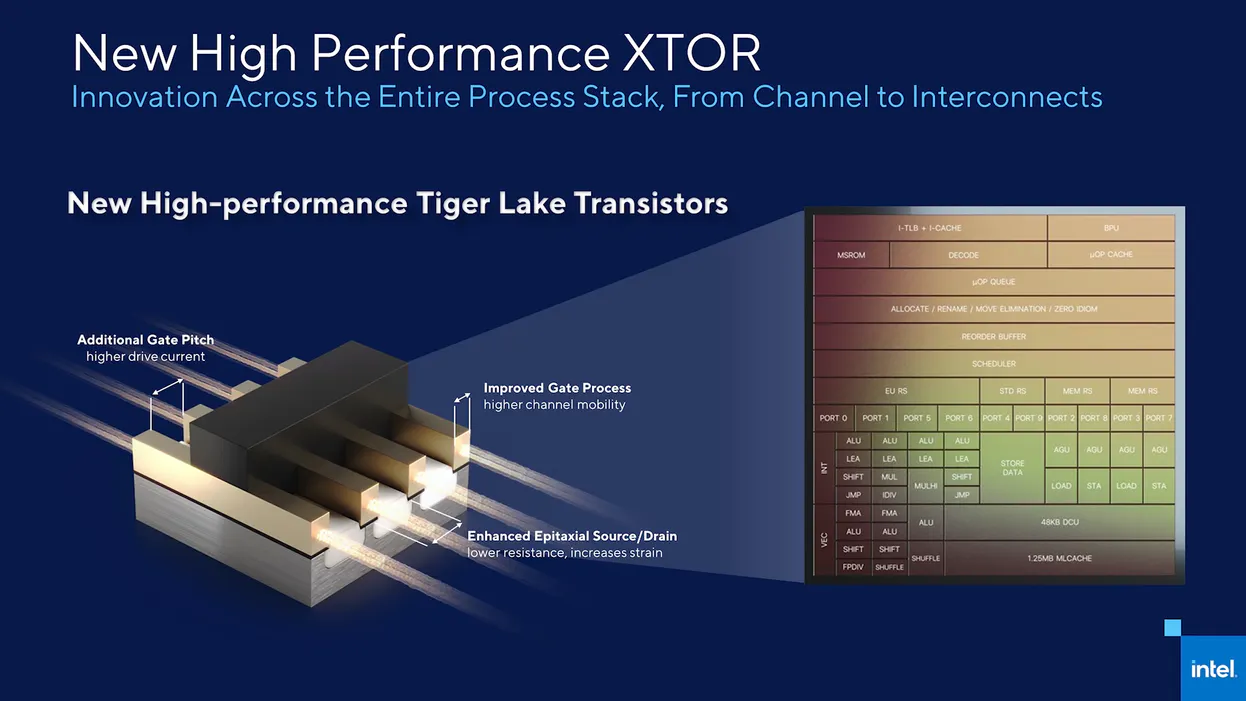

Intel ha le sue fonderie, ha i suoi processi produttivi, pertanto è davvero difficile confrontare i 7 nanometri di TSMC con quello che Intel ha chiamato 10nm SuperFin.

Il nuovo transistor usato da Intel nel processo produttivo SuperFin

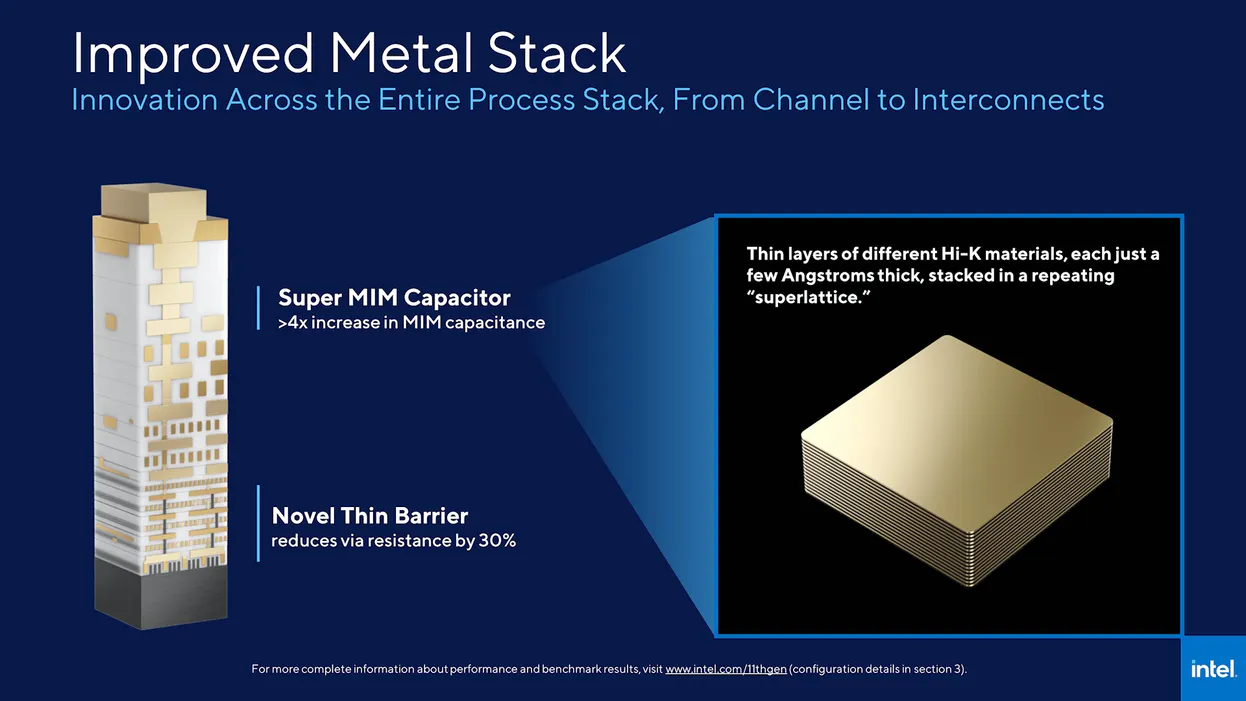

Una cosa è certa: la densità di transistor di AMD è superiore, ma Intel con questo nuovo processo produttivo ha fatto un salto enorme rispetto a quello usato su Ice Lake:

non ha aumentato drasticamente il numero di transistor ma ha migliorato i singoli transistor e ha migliorato anche tutto lo stack, ovvero quella rete complessa di strati che permettono ai transistor di connettersi tra loro

in quella complicata rete multilivello di connessioni indispensabili per il buon funzionamento di un semiconduttore.

Uno spaccato di un chip, con tutti gli strati che lo compongono: Intel nel nuovo processo produttivo ha rivisto interamente la struttura

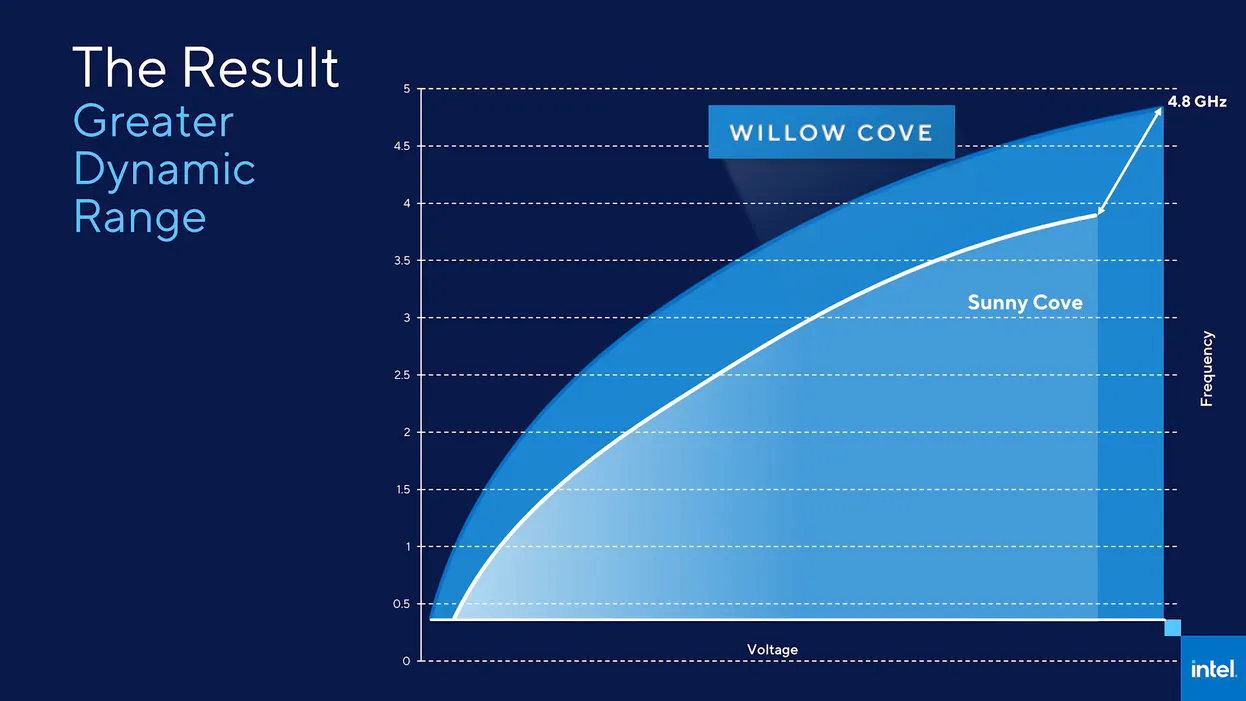

Secondo Intel i nuovi transistor, uniti alla nuova struttura, hanno permesso di ottenere core con una dinamica maggiore:

Willow Cove, questo il nome del nuovo core usato su Tiger Lake, a parità di volt riesce a lavorare ad una frequenza decisamente più alta dei core Sunny Cove

usati sui processori di decima generazione. Questo ha permesso di scalare fino a 4.8 Ghz, traguardo notevole per un processore destinato ad un laptop.

E’ evidente che, al momento, Intel e AMD hanno preso due strade diverse.

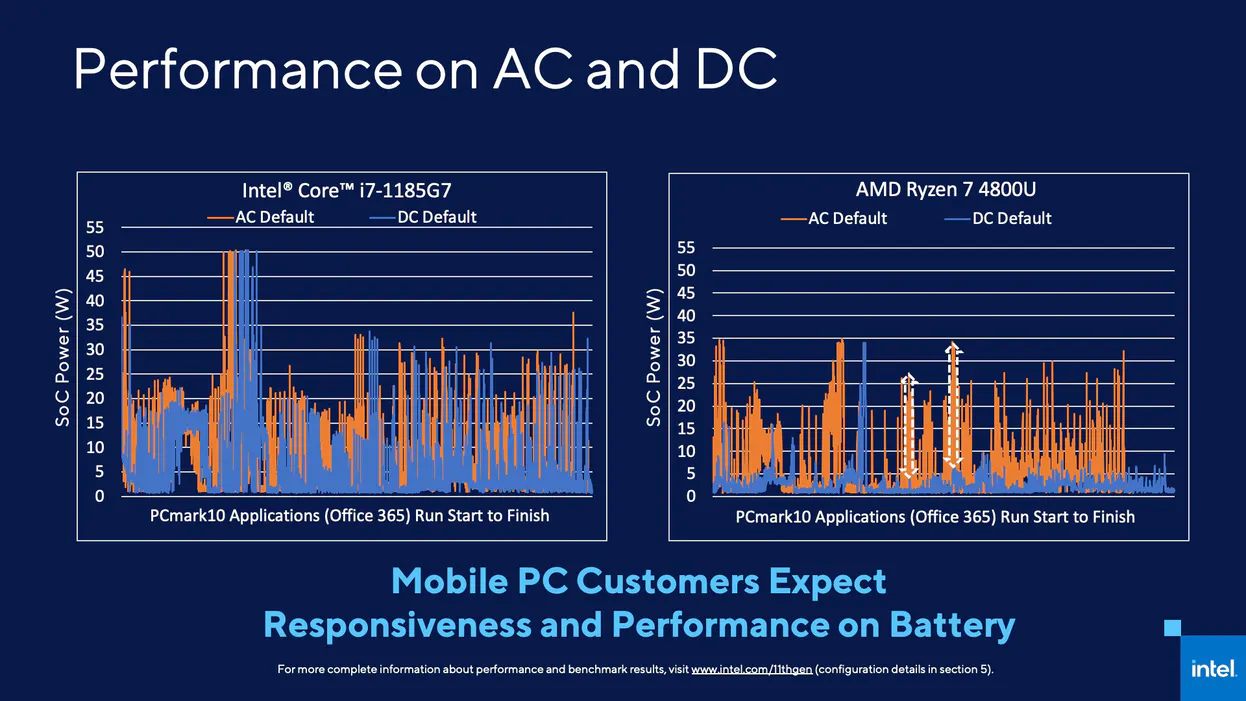

Per iniziare a fare qualche confronto, anche sotto il profilo dell’efficienza energetica, Intel ci ha tenuto a mostrare una differenza netta tra un processore AMD Ryzen 7 4800U e un Core i7 1185G7

quando si alimenta il laptop a batteria e quando invece è collegato alla rete. Se si tiene collegato alla corrente il processore AMD è molto generoso in erogazione,

ma quando si passa all’alimentazione a batteria, in mobilità, le prestazioni vengono strozzate.

Dall’intelligenza artificiale alla grafica, quando un processore non è più solo CPU

L’intelligenza artificiale, o machine learning, sta prendendo piede rapidamente grazie ai vari framework messi a disposizione dei produttori di software.

Oggi la maggior parte dei software usati in ambito creativo o produttivo fanno uso di machine learning anche se l’utente non se ne rende conto. Civilization VI lo usa per l’IA,

Flight Simulator lo usa, Photoshop lo usa su tantissimi filtri e banalmente anche Microsoft, quando si usa la funzione Ink to Text, applica un riconoscimento della calligrafia tramite machine learning.

Intel ha preferito rinunciare ad alcuni core per fare spazio ad elementi che possano aiutare ad accelerare quelle che saranno situazioni sempre più frequenti,

elementi e moduli hardware che daranno vantaggi in termini di esperienza utente quando si usa un computer.

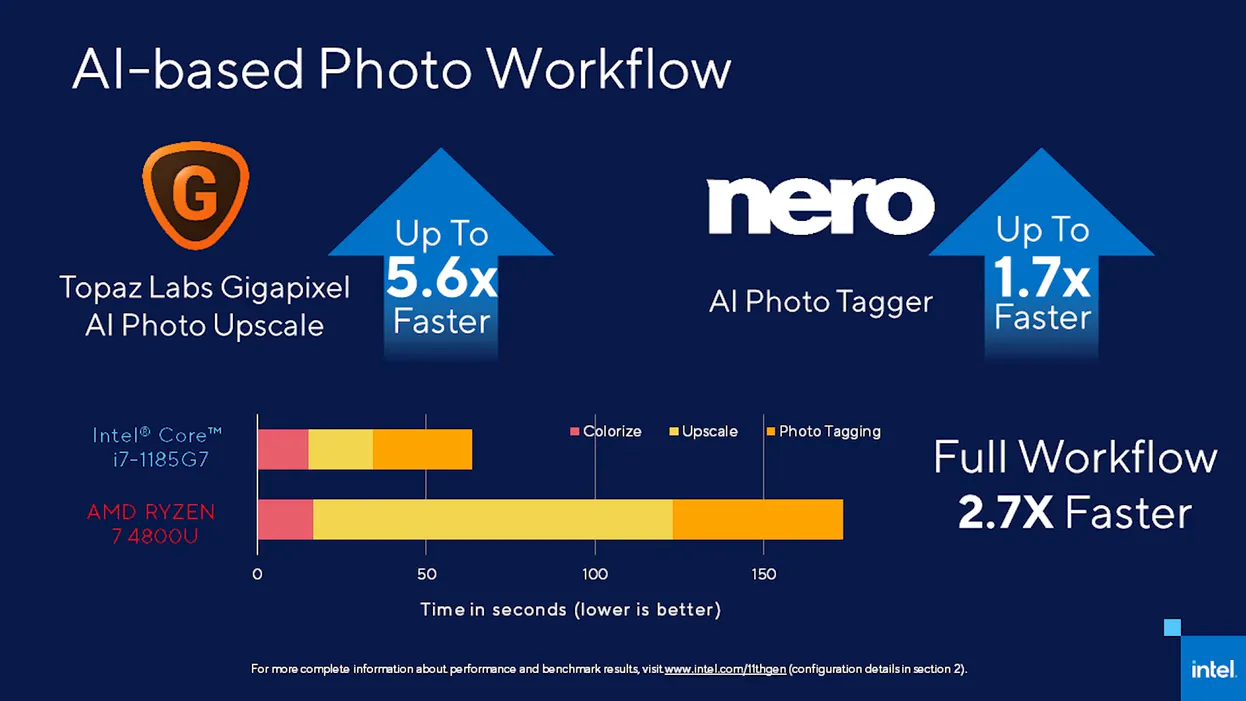

Esempio: un workflow fotografico, dove si prendono un centinaio di fotografie, si chiede di fare un riconoscimento per la catalogazione e si fa anche un upscaling con machine learning

porta via 55 secondi su un processore i7 Tiger Lake e 160 secondi su un Ryzen 7 4800U.

Intel ci ha mostrato una decina di workflow dove la presenza degli acceleratori AI può fare davvero la differenza con prestazioni fino a 5 volte superiori a vantaggio della nuova piattaforma di Santa Clara.

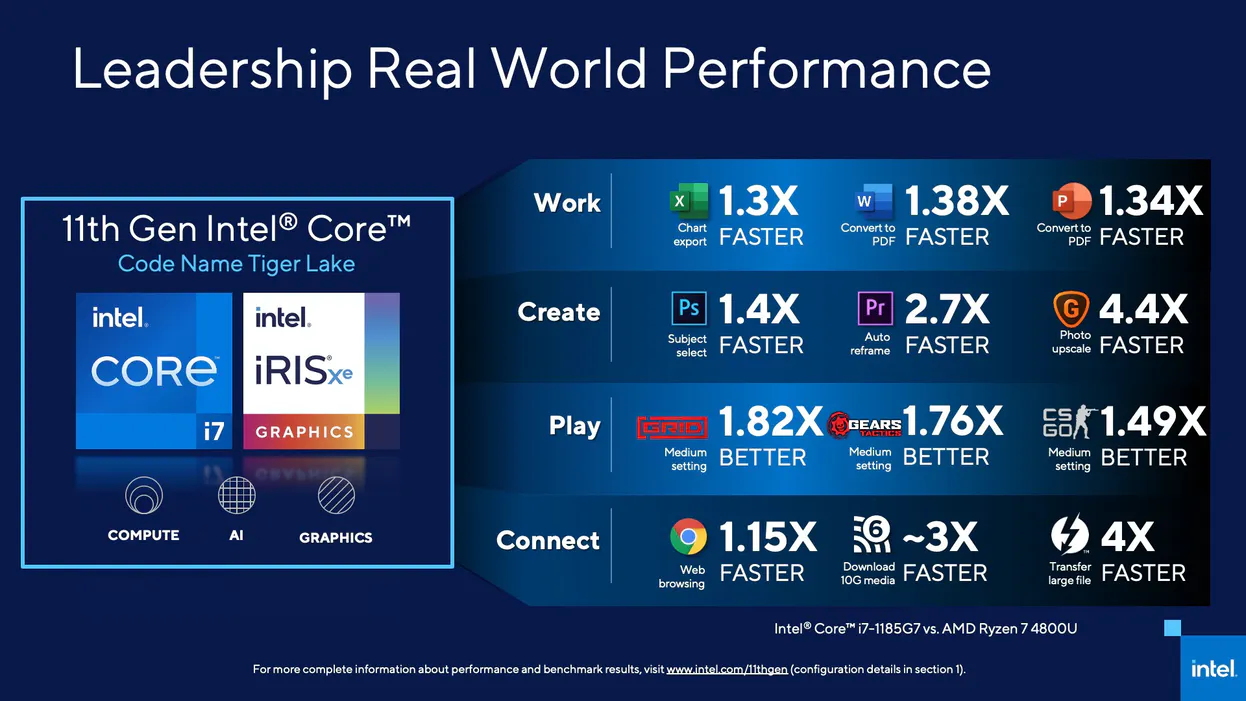

Quanto (secondo Intel) Tiger Lake va più forte di Ryzen 4000

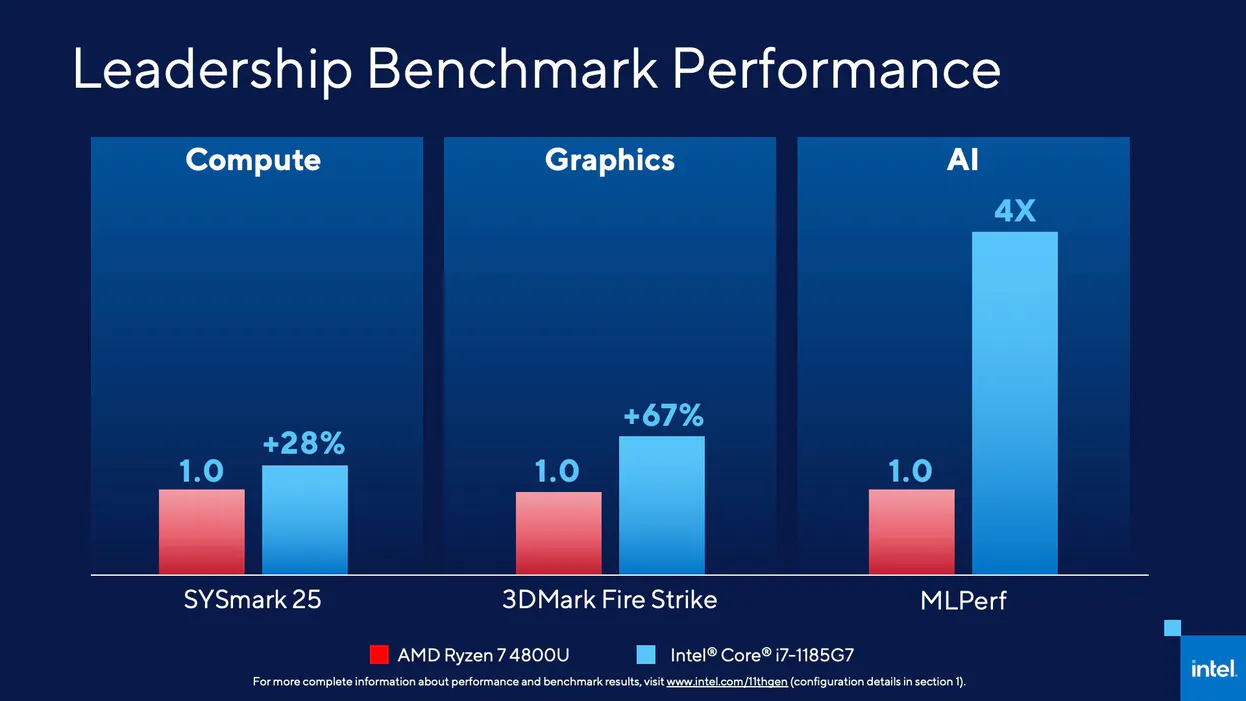

La grafica qui sotto mostra una sintesi dei dati rilasciati da Intel dove vengono messe a confronto le prestazioni di un nuovo processore Core i7,

modello di punta, con il Ryzen 7 4800U di AMD. Se il vantaggio sul lato della potenza di calcolo è del 28% (ci piacerebbe vedere un dato più completo visto che AMD può contare sul doppio dei core),

la differenza netta viene fatta lato GPU e soprattutto sul fronte del machine learning, +67% e 4 volte la velocità nel secondo caso.

Intel sposta l’attenzione da quelli che sono i classici benchmark fatti di numeri poco espressivi e trasferisce la sfida su una serie di workflow e applicazioni reali:

dalla connettività al gaming per arrivare all’editing video secondo l’azienda Intel è decisamente più veloce, e non di poco.

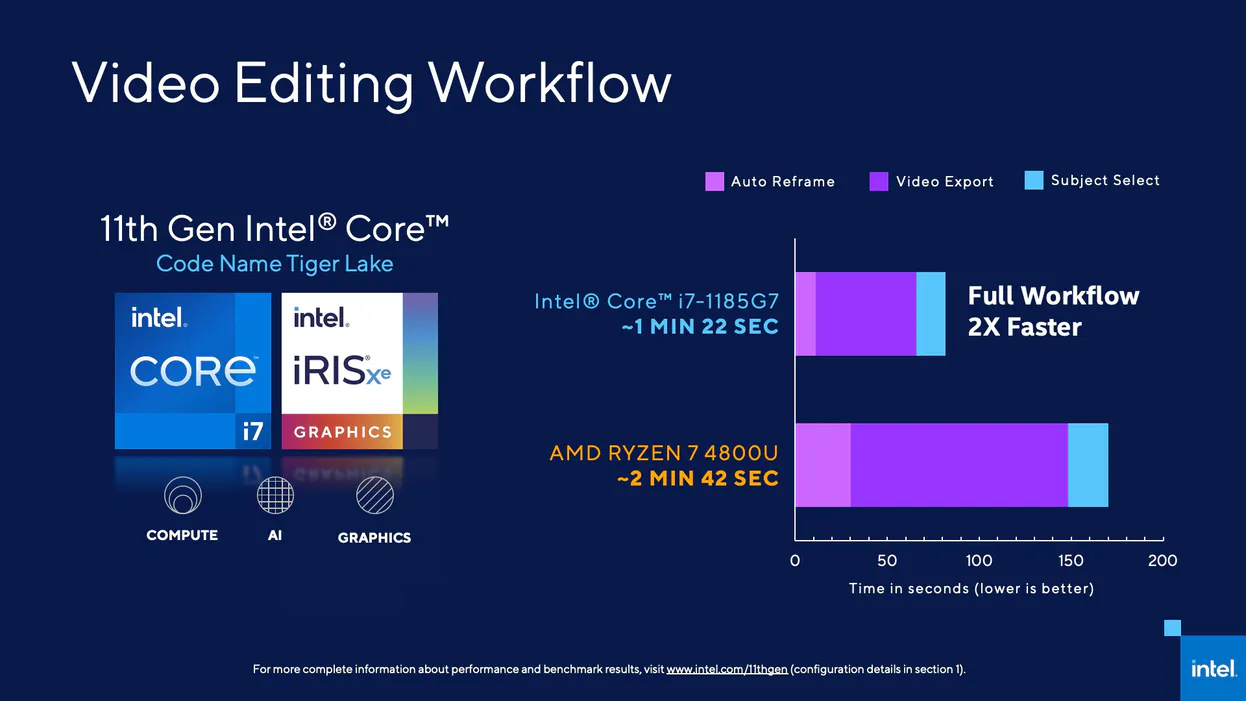

A tal proposito ha mostrato come gli acceleratori video hardware inseriti nel SoC ed esterni alla CPU e alla GPU possano agevolare il lavoro all’interno di Premiere:

un video 4K viene riprodotto senza scatti a piena risoluzione in timeline sul processore Intel mentre su AMD si perdono il 40% dei fotogrammi circa.

L’esportazione di quel filmato, nonostante la presenza di un numero doppio di core, richiede la metà del tempo grazie all’encoder hardware.

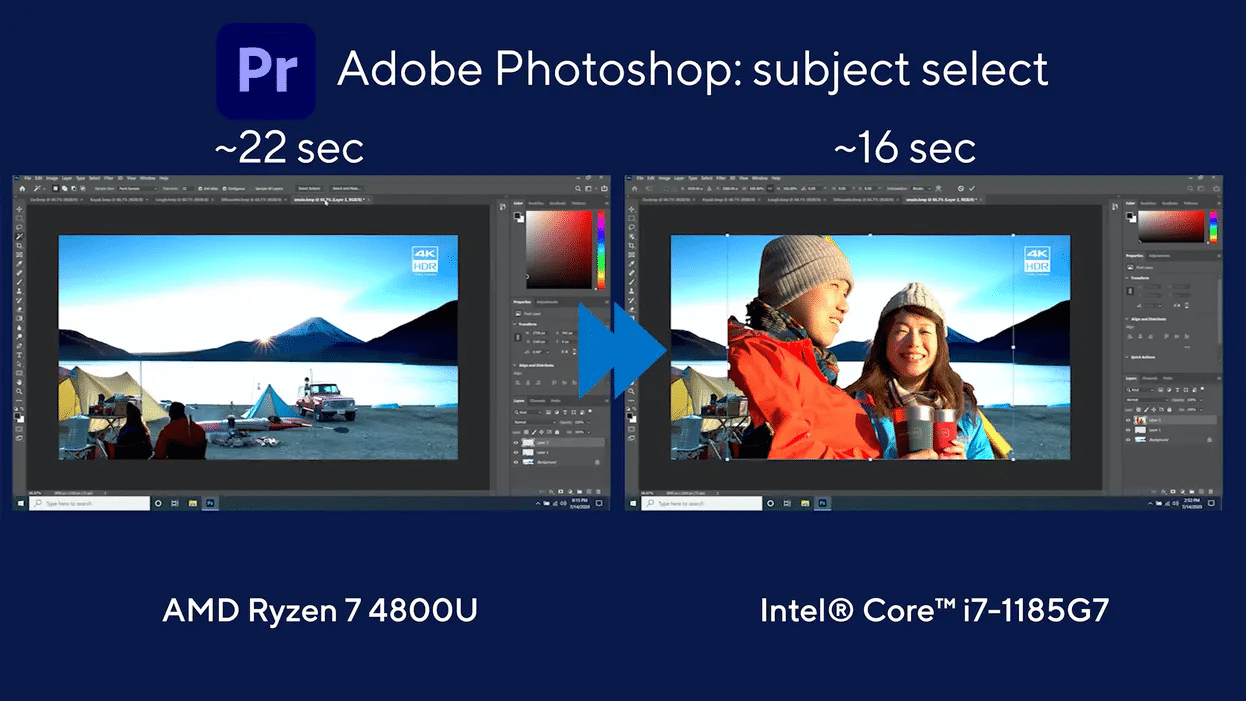

Più rapide anche operazioni come la selezione dei soggetti in Photoshop: pochi secondi per foto, che diventano però minuti se la stessa operazione viene ripetuta su molti più scatti.

L’intero workflow video richiede la metà del tempo su Intel. Ovviamente, sempre meglio dirlo essendo noi super partes, si tratta di un workflow particolare

che include auto-reframe e selezione dei soggetti, scelto da Intel proprio per dimostrare in quali campi il suo processore può fare la differenza.

Il video è un mondo molto più complesso, e non è escluso che con una color correction o una serie di filtri “CPU Only” il processore AMD possa ancora avere la meglio. L’importante, come sempre, è che ci sia competizione:

migliora Intel, migliora AMD e ci guadagnano tutti.

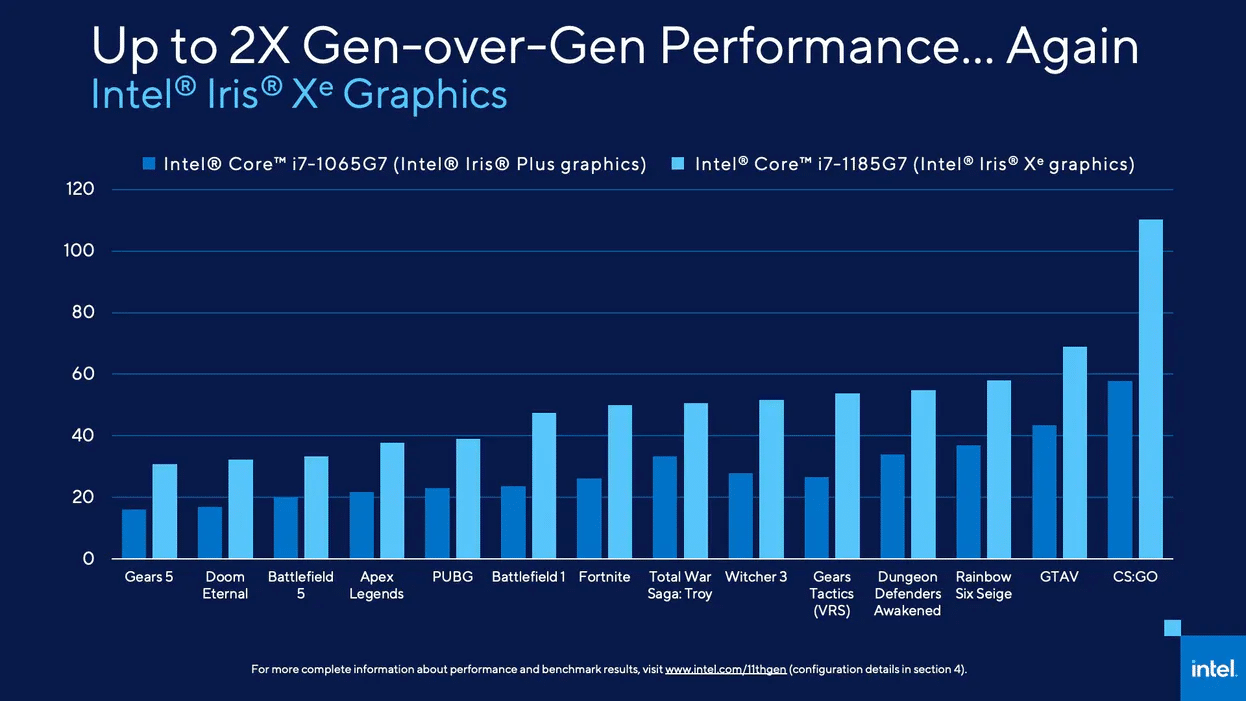

Grafica due volte più veloce rispetto alla generazione precedente

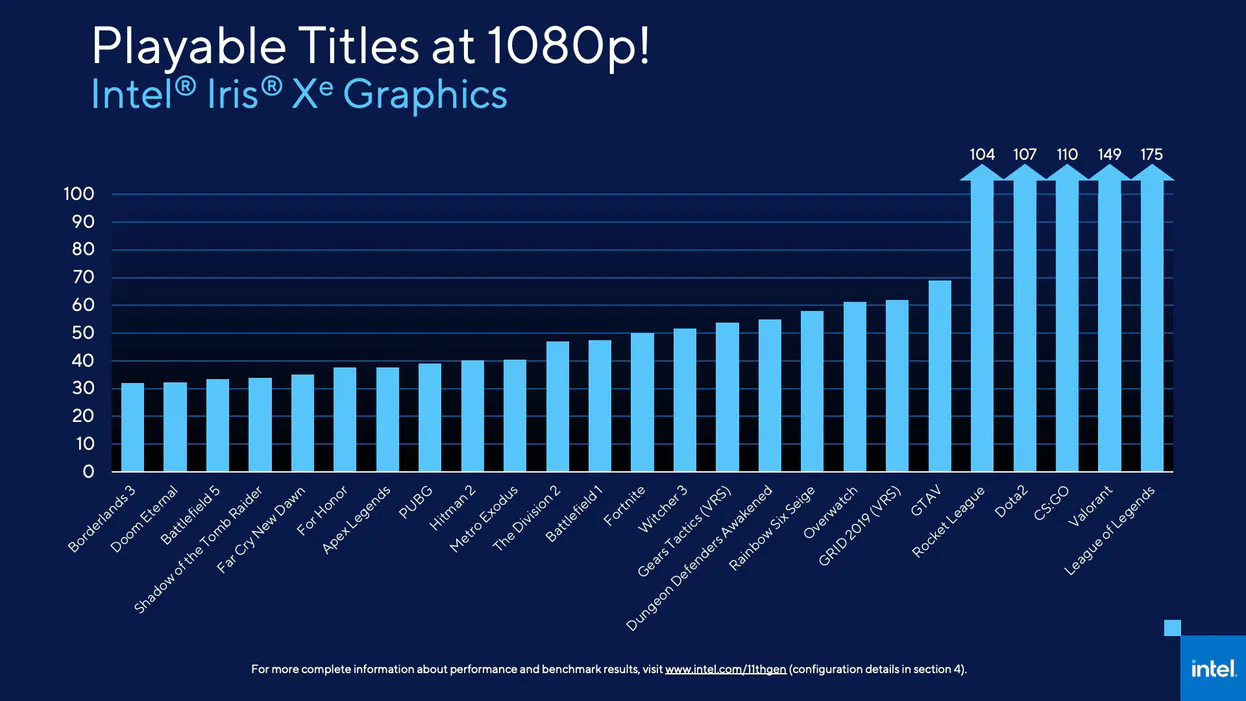

Passiamo infine alla grafica: per la prima volta secondo Intel si potranno avere laptop non pensati per il gaming dove però si riuscirà a giocare con soddisfazione a tantissimi giochi e in 1080p.

Il nuovo processore grafico occupa il doppio dello spazio della CPU sul die, 96 execution units che raddoppiano in modo netto le prestazioni portando la nuova Iris Xe ad avere,

in molti casi, il doppio del frame rate del modello inserito nei vecchi processori Ice Lake.

Intel ha iniziato prima con un confronto tra la decima generazione e quella appena presentata: con un power limit simile, 25 ott e 28 watt, Iris Xe ha tenuto un frame rate decisamente più alto a parità di dettaglio grafico.

Qui sotto la differenza con moltissimi giochi: alcuni di questi non erano giocabili sull’attuale generazione a causa di un frame rate al limite del fastidioso, ma su Tiger Lake diventano utilizzabili.

Partendo da Bordelands 3 Intel ha stilato un elenco di titoli che diventano ora giocabili a 1080p e 30 fps sui notebook di nuova generazione, con alcuni titoli, come Fortnite, che sfiorano i 50 fps.

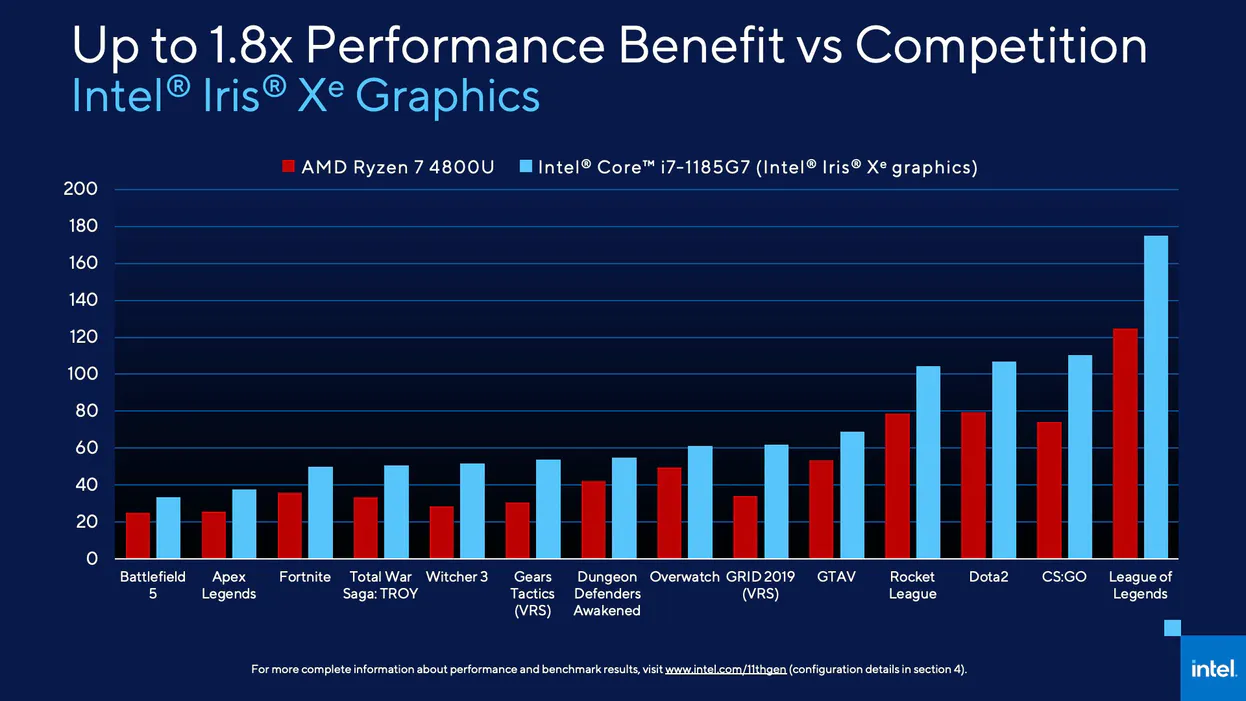

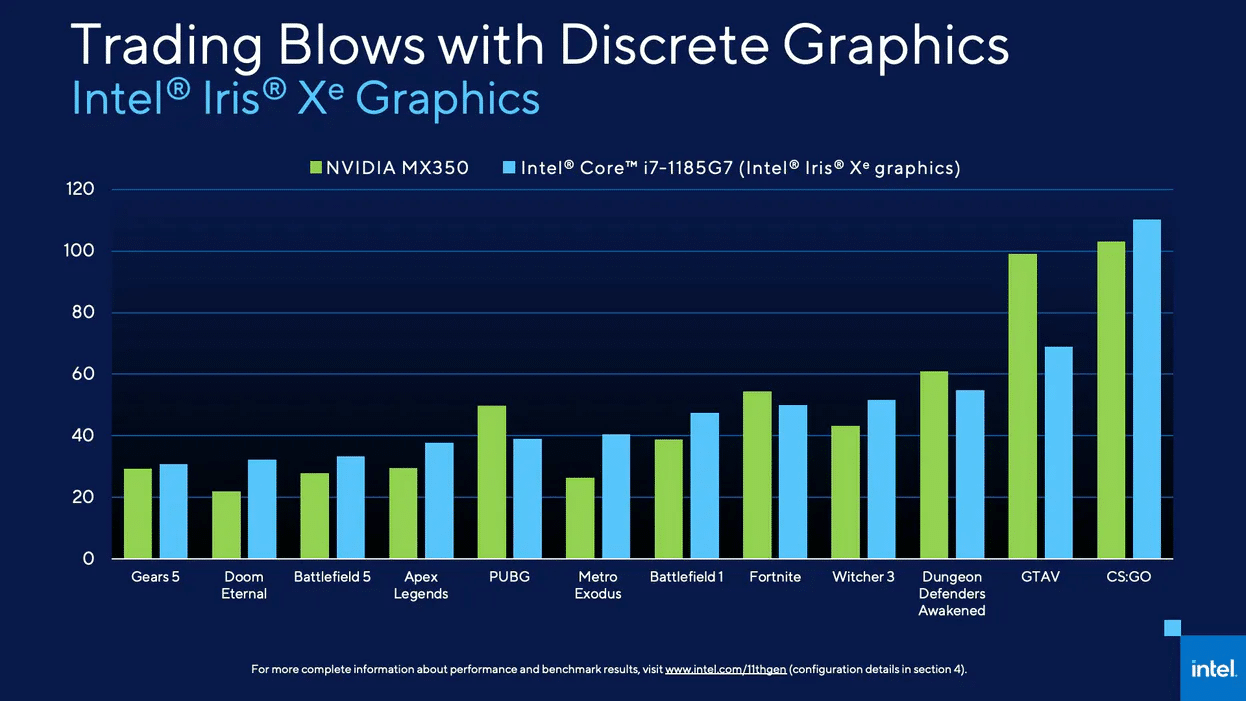

Poteva mancare il confronto con la concorrenza? Ovviamente no: qui sotto la differenza di prestazioni prima con un Ryzen 7 4800U e poi con una MX350 di NVIDIA, dove la sfida è decisamente più accesa.

Si può dire che la nuova Intel Iris Xe, nella versione con 96 EU, può competere in termini di prestazioni grafiche con la GPU NVIDIA.Il confronto con AMD sul fronte grafico

Il confronto con la MX350 sul fronte graficoGli attuali processori sono di colpo vecchi

Nei prossimi giorni verranno annunciati tutti i nuovi notebook con questi processori: li vedremo a partire da novembre. Intel ha fatto un grosso salto in avanti:

se guardiamo alle ultime generazioni di processori per notebook questo, tra tutti, è quello più “piattaforma”.

Si sta spostando anche quella che è un po’ la visione generale del mondo dei notebook: la potenza serve, ma serve avere la potenza giusta per determinate cose,

che alla fine è quello che ha portato Apple a farsi i processori in casa. Apple non voleva più una CPU e una GPU, voleva un sistema completo con tanti piccoli moduli ottimizzati per gestire quelle funzioni che le persone usano,

dalla conversione video alla correzione di audio e video durante una conferenza, in tempo reale, per fare in modo che la voce e le immagini giungano perfette al nostro interlocutore.

Il rilevamento della persona con sfocatura dello sfondo viene fatta ora in hardware dal processore Tiger Lake

Intel ha rinunciato ad aumentare il numero di core, anche se avrebbe potuto, per creare un processore più completo sotto altri aspetti, dal video alla connettività:

c’è Wi-fi 6, c’è Thunderbolt, c’è un display Engine con Dolby Vision e AV1 integrati che fanno risparmiare batteria quando si guarda Netflix in aereo,

ci sono tante piccole cose importanti.Tutto questo con prestazioni ottime: quello che ci ha fatto vedere Intel, in termini di numeri, è abbastanza impressionante

se confrontato non tanto con la concorrenza quanto con l’attuale Intel di decima generazione.